一、监管部门动向:國(guó)家数据局印发《数字社会2024年工(gōng)作(zuò)要点》;國(guó)家计算机网络应急技(jì )术处理(lǐ)协调中(zhōng)心等多(duō)个协会发文(wén)强调加强个人信息保护。

二、安(ān)全新(xīn)闻:戴尔泄露4900万用(yòng)户購(gòu)物(wù)数据:疑涉及大量中(zhōng)國(guó)用(yòng)户;10款移动App存在隐私不合规行為(wèi)被通报。

三、漏洞播报:多(duō)个小(xiǎo)米安(ān)卓设备漏洞让攻击者劫持手机;Google Chrome 安(ān)全漏洞(CNNVD-202404-3716)。

四、移动应用(yòng)市场宏观情况:4月1日-4月30日期间 Android与iOS TOP10漏洞类型曝光,Android数量最多(duō),约计8万个。

國(guó)家标准《网络安(ān)全技(jì )术 软件产(chǎn)品开源代码安(ān)全评价方法》发布

中(zhōng)國(guó)國(guó)家市场监督管理(lǐ)总局(國(guó)家标准化管理(lǐ)委员会)2024年第6号中(zhōng)國(guó)國(guó)家标准公(gōng)告,《网络安(ān)全技(jì )术 软件产(chǎn)品开源代码安(ān)全评价方法》國(guó)家标准经國(guó)家市场监督管理(lǐ)总局(國(guó)家标准化管理(lǐ)委员会)批准,于2024年4月25日正式发布,爱加密長(cháng)期关注开源代码安(ān)全,深度参与本标准起草(cǎo),后续将為(wèi)大家带来标准解读!

https://std.samr.gov.cn/gb/search/gbDetailed?id=173829859DA71AA5E06397BE0A0AA311

國(guó)家数据局印发《数字社会2024年工(gōng)作(zuò)要点》

近日,國(guó)家数据局印发《数字社会2024年工(gōng)作(zuò)要点》(以下简称《工(gōng)作(zuò)要点》),对2024年数字社会重点工(gōng)作(zuò)做出部署。按照《数字中(zhōng)國(guó)建设整體(tǐ)布局规划》和“十四五”规划关于推进数字社会建设的重点任務(wù)安(ān)排,《工(gōng)作(zuò)要点》围绕促进数字公(gōng)共服務(wù)普惠化、推进数字社会治理(lǐ)精(jīng)准化、深化智慧城市建设、推动数字城乡融合发展、着力构筑美好数字生活等5个方面部署重点任務(wù)。下一步,國(guó)家数据局将会同有(yǒu)关单位抓好各项任務(wù)落实,為(wèi)广大人民(mín)群众构建智能(néng)便捷友好的数字社会空间、提供丰富优质(zhì)普惠的数字公(gōng)共服務(wù),不断增强人民(mín)群众的获得感、幸福感、安(ān)全感。

國(guó)家计算机网络应急技(jì )术处理(lǐ)协调中(zhōng)心发布《关于汽車(chē)数据处理(lǐ)4项安(ān)全要求检测情况的通报(第一批)》

4月28日,為(wèi)规范汽車(chē)数据处理(lǐ)活动,保障用(yòng)户合法权益,鼓励头部汽車(chē)制造商(shāng)发挥标杆作(zuò)用(yòng),推动形成全社会共同维护汽車(chē)数据安(ān)全和促进汽車(chē)行业发展的良好环境,中(zhōng)國(guó)汽車(chē)工(gōng)业协会、國(guó)家计算机网络应急技(jì )术处理(lǐ)协调中(zhōng)心依据法规标准有(yǒu)关规定,按照企业自愿送检原则,发布《关于汽車(chē)数据处理(lǐ)4项安(ān)全要求检测情况的通报(第一批)》,公(gōng)示自2023年11月起组织的对汽車(chē)制造商(shāng)2022-2023年度新(xīn)上市智能(néng)网联汽車(chē)数据安(ān)全合规情况(車(chē)外人脸信息等匿名(míng)化处理(lǐ)、默认不收集座舱数据、座舱数据車(chē)内处理(lǐ)、处理(lǐ)个人信息显著告知等4项合规要求)的检测结果。

www.caam.org.cn/chn/1/cate_2/con_5236385.html

4900万用(yòng)户購(gòu)物(wù)数据泄露:疑涉及大量中(zhōng)國(guó)用(yòng)户

一位威胁行為(wèi)者声称,已窃取了约4900万名(míng)知名(míng)PC制造商(shāng)客户的信息。随后,企业向客户发布了数据泄露警告。企业表示,威胁行為(wèi)者在入侵期间访问了以下信息:姓名(míng)、收件地址以及硬件和订单信息,包括服務(wù)标签、物(wù)品描述、订单日期和相关保修信息。企业强调,被盗信息不包括财務(wù)或支付信息、電(diàn)子邮件地址或電(diàn)话号码。

https://www.secrss.com/articles/65996

10款移动App存在隐私不合规行為(wèi)被通报

國(guó)家计算机病毒应急处理(lǐ)中(zhōng)心近期通过互联网监测发现10款移动App存在如下一些隐私不合规行為(wèi):在App首次运行时未通过弹窗等明显方式提示用(yòng)户阅读隐私政策等收集使用(yòng)规则,或以默认选择同意隐私政策等非明示方式征求用(yòng)户同意;个人信息处理(lǐ)者在处理(lǐ)个人信息前,未以显著方式、清晰易懂的语言真实、准确、完整地向个人告知下列事项:个人信息处理(lǐ)者的名(míng)称或者姓名(míng)和联系方式;个人信息的处理(lǐ)目的、处理(lǐ)方式,处理(lǐ)个人信息的种类、保存期限;未建立并公(gōng)布个人信息安(ān)全投诉、举报渠道,或未在承诺时限内(承诺时限不得超过15个工(gōng)作(zuò)日,无承诺时限的,以15个工(gōng)作(zuò)日為(wèi)限)受理(lǐ)并处理(lǐ);个人信息处理(lǐ)者未建立便捷的个人行使权利的申请受理(lǐ)和处理(lǐ)机制;个人信息处理(lǐ)者未提供便捷的撤回同意的方式;个人撤回同意,影响撤回前基于个人同意已进行的个人信息处理(lǐ)活动的效力;个人信息处理(lǐ)者处理(lǐ)不满十四周岁未成年人个人信息的,未制定专门的个人信息处理(lǐ)规则。

DNS 流量可(kě)能(néng)会泄漏到 Android 上的 VPN 隧道之外

最近获悉 Android 上存在多(duō)个潜在的 DNS 泄漏问题。它们源于 Android 本身的错误,并且只影响某些应用(yòng)程序。确认这些泄漏发生在多(duō)个版本的 Android 中(zhōng),包括最新(xīn)版本 (Android 14)。Android 操作(zuò)系统可(kě)能(néng)泄漏 DNS 流量的已识别场景:

https://mullvad.net/en/blog/dns-traffic-can-leak-outside-the-vpn-tunnel-on-android

多(duō)个小(xiǎo)米安(ān)卓设备漏洞让攻击者劫持手机

移动安(ān)全公(gōng)司Oversered披露了这些漏洞,发现了20个影响小(xiǎo)米广泛应用(yòng)程序和系统组件的关键缺陷。这些漏洞可(kě)能(néng)会让黑客访问存储在设备上的敏感信息,包括个人数据、财務(wù)信息和其他(tā)机密信息。如果利用(yòng)这些缺陷,攻击者可(kě)能(néng)会接管设备、注入恶意代码或从设备内存中(zhōng)窃取数据。

https://cybersecuritynews.com/multiple-xiaomi-android-devices-flaw/

Google Chrome 安(ān)全漏洞(CNNVD-202404-3716)

Google Chrome是美國(guó)谷歌(Google)公(gōng)司的一款Web浏览器。Google Chrome 124.0.6367.118之前版本(Linux)、124.0.6367.118/.119之前版本(Windows、Mac)存在安(ān)全漏洞,该漏洞源于内存释放后重用(yòng)导致。遠(yuǎn)程攻击者利用(yòng)该漏洞通过特制的HTML页(yè)面可(kě)导致堆损坏。

WordPress响应式主题中(zhōng)存在安(ān)全漏洞

4月23日,据媒體(tǐ)网站Cyber Security News报道,WordPress响应式主题中(zhōng)存在一个安(ān)全漏洞(CVE-2024-2848),允许攻击者将任意HTML内容注入网站,对网站的完整性和用(yòng)户安(ān)全构成严重风险。该漏洞是在响应式主题页(yè)脚部分(fēn)发现的,是由于save_footer_text_callback缺少功能(néng)检查所导致,攻击者可(kě)以在未经授权的情况下且无需身份验证修改页(yè)脚文(wén)本。目前,用(yòng)户可(kě)通过版本升级(5.0.3或更高版本)修复该漏洞。

http://985.so/94m1f

Progress Flowmon中(zhōng)存在安(ān)全漏洞

4月24日,据媒體(tǐ)网站BleepingComputer报道,Progress Flowmon产(chǎn)品存在一个安(ān)全漏洞(CVE-2024-2389)。攻击者可(kě)利用(yòng)该漏洞使用(yòng)特制的API请求,获得对Flowmon Web界面的未经身份验证的遠(yuǎn)程访问,并执行任意系统命令。该漏洞影响v12.x和v11.x版本,用(yòng)户可(kě)通过版本升级修复漏洞(v12.3.4和11.1.14)。

http://985.so/94mvw

爱加密長(cháng)期基于安(ān)全检测引擎,对应用(yòng)进行107项漏洞扫描后存入爱加密大数据平台,周报中(zhōng)仅披露部分(fēn)数据,可(kě)于爱加密大数据平台中(zhōng)查看更多(duō)应用(yòng)市场宏观情况、恶意软件情况、历史通报情况等信息。

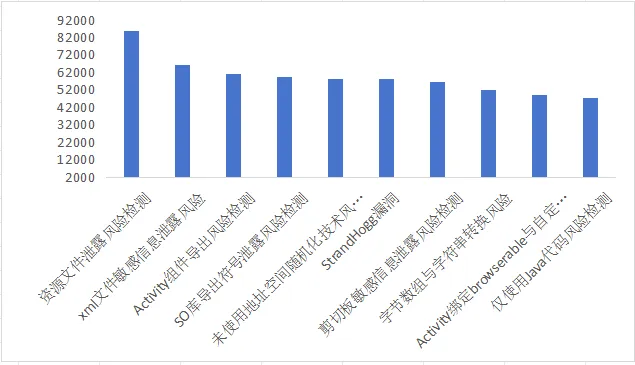

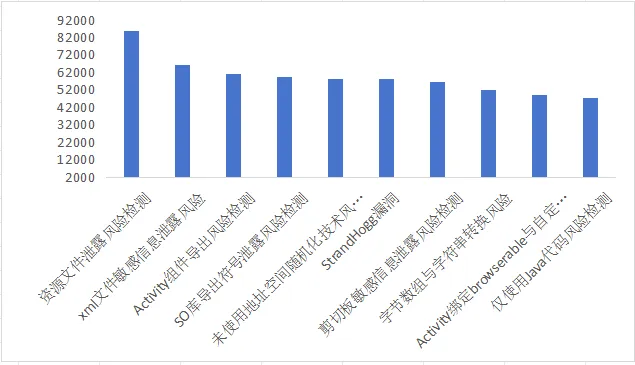

本期仅披露漏洞情况,4月1日-4月30日Android漏洞类型TOP10如下图,数量最多(duō)的类型為(wèi)“资源文(wén)件泄露风险检测”,约8万个。

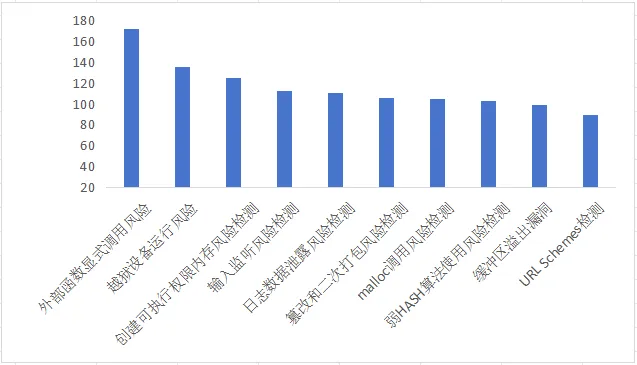

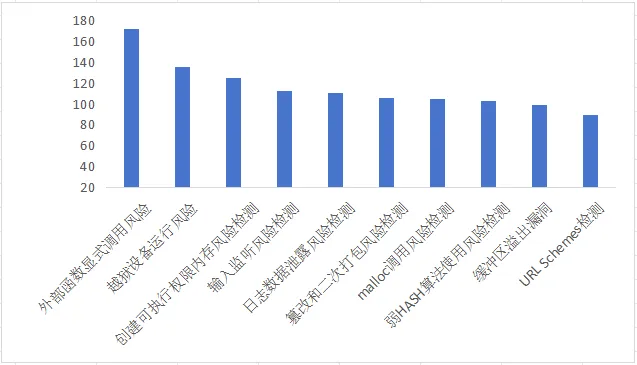

4月1日-4月30日iOS漏洞类型TOP10如下图,数量最多(duō)的类型為(wèi)“外部函数显式调用(yòng)风险”。

作(zuò)為(wèi)國(guó)内知名(míng)的移动信息安(ān)全综合服務(wù)提供商(shāng),爱加密时刻关注我國(guó)的移动应用(yòng)安(ān)全发展状况,致力于通过优质(zhì)的核心技(jì )术服務(wù)监管部门及企业,从行业实践角度着手大力推动我國(guó)移动应用(yòng)生态的良好发展。

欢迎给我们留言或评论~

我们将持续发布技(jì )术解读、解决方案、行业报告

点击关注,不错过下次精(jīng)彩内容

京公(gōng)网安(ān)备

11010802025310号

京公(gōng)网安(ān)备

11010802025310号